LAFMA - Ateliers informatiques

Les principaux composants d'un ordinateur ?

Bien comprendre les composants de base et leur importance,

Reconnaitre les principaux connecteurs:

Processeur, Mémoire et Disques : Le trio de base d'une configuration.

Les connecteurs : HDMI, Displayport, USBc , USBa, Thunderbolt...

La carte graphique : pour la bureautique ou pour de la création.

Le réseau : Ethernet, Wifi 5,6 ou 7...

Le système d'exploitation: Windows , Mac OS, Linux, Chrome, IOS, Android

TrustPilot : A quelle entreprise avez-vous à faire ?

Trustpilot a vu le jour en 2007 avec une idée simple mais essentielle et qui est aujourd'hui plus pertinente que jamais : être le symbole universel de la confiance, en rapprochant les consommateurs et les entreprises grâce aux avis clients.

Complètement gratuit - pas de logiciel espion, ni publicité, ni suivi d'utilisateur.

Le lecteur video universel

VLC est un lecteur multimédia gratuit et libre et un système capable de lire la plupart des fichiers multimédias ainsi que des DVD, des CD Audio, des VCD, et divers protocoles de diffusion:

Lit la plupart des codecs, sans paquets de codecs nécessaires - MPEG-2, MPEG-4, H.264, MKV, WebM, WMV, MP3...

Fonctionne sur toutes les plate-formes. - Windows, Linux, Mac OS X, Unix, iOS, Android ...

Complètement gratuit - pas de logiciel espion, ni publicité, ni suivi d'utilisateur.

Un VPN ça sert à quoi ?

Un VPN (Virtual Private Network, ou réseau privé virtuel) est un outil qui crée une connexion sécurisée et chiffrée entre ton appareil (ordinateur, téléphone…) et Internet.

Voici ses principales utilités:

Protéger ta vie privée : il cache ton adresse IP, donc les sites ne savent pas où tu es vraiment.

Sécuriser ta connexion : surtout utile sur les Wi-Fi publics (cafés, hôtels…), pour éviter que quelqu’un espionne ce que tu fais.

Contourner les blocages géographiques : par exemple, accéder à des vidéos ou sites disponibles uniquement dans certains pays.

Éviter la censure : dans certains pays, un VPN permet d’accéder à des sites bloqués.

https://www.clubic.com/antivirus-securite-informatique/vpn/article-844220-1-comparatif-vpn.html

Les règles de base de sécurité

A t'on besoin d'acheter un antivirus ?

Vous pouvez utiliser la version gratuite de Malwarebytes pour une analyse de base des virus et des logiciels malveillants :malwarebytes La version gratuite vous aidera à détecter les problèmes.

https://www.malwarebytes.com/fr/

Pour vérifier en ligne si un fichier est dangereux ou non:

https://www.virustotal.com/gui/home/upload

Comment stocker des données

Les clés USB, disques durs externes, disques SSD, stockage dans le cloud...

Quel support choisir pour quelle utilisation.

Le HDD, Disque dur externe est parfait pour de gros volumes.

Le SSD plus couteux mais plus rapide et moins fragile que le HDD.

Le NAS est un système de stockage des données centralisé accessible en réseau local, il est recommandé pour la collaboration ou un partage familial.

La clé USB est le stockage mobile par excellence (Attention aux différences de qualité. Le premier que j'attrape avec une clé USB achetée sur Temu à moins de 10 Euros, c'est la fessée!)

La Carte SD est utilisé pour les téléphones, appareils photo et cameras.

Le Cloud est un système à distance via Internet. Il a l'avantage d'être évolutif et accessible de n'importe où.

Empècher Facebook d'enregistrer TOUTE votre activité

Cliquez sur votre photo de profil en haut à droite, puis sur Paramètres et confidentialité.

Cliquez sur Paramètres.

Cliquez sur Espaces Comptes, puis sur Vos informations et autorisations.

Cliquez sur Votre activité en dehors des technologies Meta.

Cliquez sur Gérer l’activité future.

Cliquez sur Dissocier l’activité future.

Cliquez sur Continuer, puis sur Confirmer.

https://www.facebook.com/help/1224342157705160/?locale=fr_FR

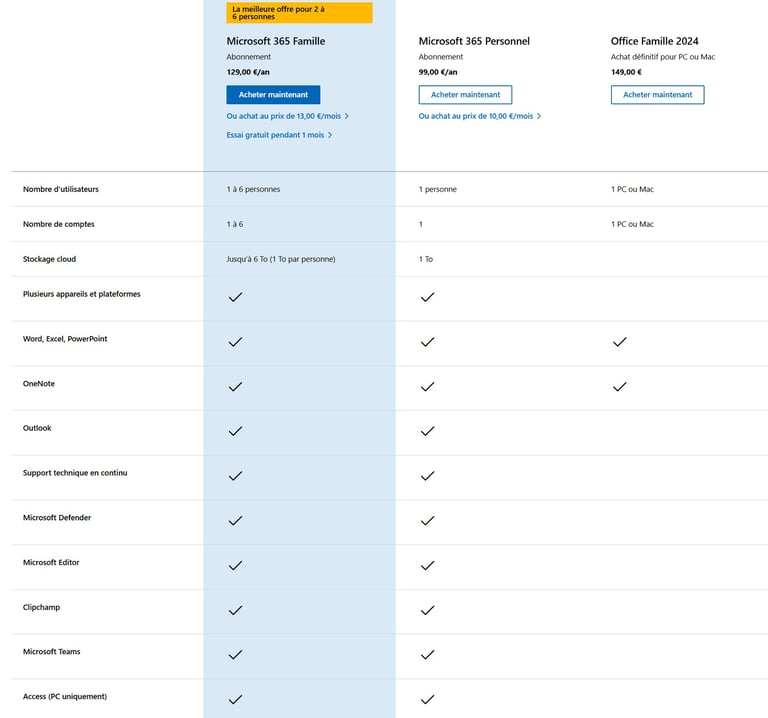

Les différentes licenses Office en 2025

Les 3 offres Microsoft : https://www.microsoft.com/fr-fr/microsoft-365/buy/compare-all-microsoft-365-products

A la fin de la période d’abonnement à Office 365 Famille ou Personnel, les utilisateurs disposeront d’une période de répit d’une durée non-communiquée leur permettant de rapatrier leurs fichiers.

Ils perdront en revanche l'accès en écriture aux documents qui resteront alors disponibles en lecture seule.

Mise à jour de Windows 10 à Windows 11

Le support de Windows 10 par Microsoft prendra fin en octobre 2025, Windows 10 fonctionnera toujours, mais ne recevra plus de correctifs, de nouvelles fonctionnalités ou de mises à jour de sécurité.

Allez sur Paramètres > Windows Update pour voir si votre PC répond à la configuration minimale requise et pour confirmer que la mise à niveau est prête pour votre PC. Une fois disponible, Microsoft recommande de lancer immédiatement la mise à niveau gratuite vers Windows 11.

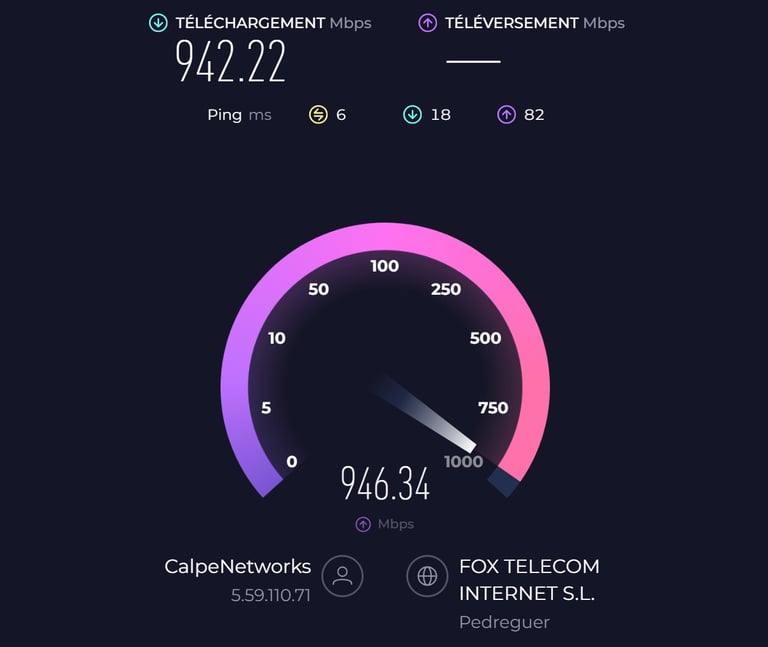

Tester la vitesse de votre réseau

Speedtest by Ookla®

Testez votre débit Internet à tout moment, sur n'importe quel appareil

Vous vous connectez sur Internet en utilisant différents types d'appareils.

Mais profitez-vous des débits que vous méritez ?

Découvrez-le à l'aide d'applications natives gratuites mesurant la vitesse de votre connexion haut débit, cellulaire ou Wi-Fi sur chaque appareil.

Intelligence artificielle conversationnelle

Copilot®

Copilot Voice vous permet d’avoir des conversations qui semblent naturelles dans plus de 40 langues.

Votre compte email a t'il été piraté ?

En cas de doute, le site internet haveibeenpwned.com permet de vérifier si votre mot de passe est concerné par un vol de données.

La création d'un mot de passe correctement sécurisé pour accéder à ses comptes de messagerie est un paramètre trop souvent négligé par les particuliers. Avec pour conséquences la multiplication des attaques informatiques dont le but est de dérober mots de passe et adresse mails pour ensuite les faire circuler sur le dark web. Dans ce contexte, et cas de suspicion d'activité suspecte sur un compte, il peut être judicieux de vérifier si ces éléments n'ont pas été compromis.

C'est justement la fonction du site haveibeenpwned.com qui permet de vérifier si ces données sensibles sont concernées par une violation. Pour cela, le service compile et analyse des centaines de bases de données personnelles issues de fuites et de piratages en tout genre